2026年,OpenClaw(Clawdbot)作为高权限本地AI执行代理,其强大的系统操控能力与潜在的安全风险并存。近期披露的ClawJacked、WebSocket劫持、远程代码执行等高危漏洞,已导致大量公网暴露实例被入侵,凸显了安全部署与版本加固的重要性。默认配置下,OpenClaw存在公网可访问、无密码认证、敏感信息明文存储等多重风险,若直接部署使用,相当于向攻击者敞开系统大门。

本文基于2026年最新安全基线,完整拆解OpenClaw的安全部署要点、版本升级流程、全平台(阿里云+MacOS+Linux+Windows11)部署步骤,详细说明阿里云百炼免费API配置方法,梳理漏洞防护措施与高频问题解决方案,所有代码命令可直接复制执行,全程不含营销词汇,兼顾安全性与实用性,帮助用户在发挥其功能价值的同时,构建最小权限的安全运行环境。阿里云上OpenClaw极速一键部署最简单,步骤详情 访问阿里云OpenClaw一键部署专题页面 了解。

一、核心安全认知与风险清单

OpenClaw的风险集中在权限、配置、漏洞、插件、数据五大维度,其高权限特性决定了部署前必须明确安全边界,避免因配置不当导致系统被接管。

1. 权限风险(最核心)

OpenClaw需管理员或root权限运行,才能实现文件读写、系统命令执行、进程控制等核心功能。一旦被攻击者利用,可直接获取系统控制权,执行删库、窃取密钥、植入恶意程序、横向渗透等高危操作,对个人设备与服务器安全造成致命威胁。

2. 默认配置风险(新手必踩)

官方默认配置存在多处安全隐患:默认监听全网IP(0.0.0.0:18789),公网可直接访问;无密码认证机制,任何人均可操作控制台;敏感信息(API密钥、聊天记录)明文存储,易被窃取;自动加载插件功能默认开启,增加供应链投毒风险。

3. 高危漏洞风险

已披露的漏洞中,ClawJacked(CVE-2026-25253,CVSS 8.8)最为致命,攻击者可通过恶意网页实现零点击劫持,暴力破解密码后完全接管OpenClaw;此外,命令注入、路径遍历、越权访问等漏洞也被广泛利用,低技术门槛即可发起攻击。

4. 插件生态风险

第三方插件缺乏严格安全审核,恶意插件可通过偷取API密钥、植入木马、远程控制等方式危害系统安全,且插件默认自动加载,无需用户确认即可运行。

5. 数据与合规风险

OpenClaw会持久化存储交互记忆、敏感数据,若未做加密处理,易被窃取;调用外部模型时,可能泄露隐私或商业机密,违反相关法律法规。

安全基线与版本要求

- 当前安全基线版本:v2026.3.13(stable),该版本修复了ClawJacked等高危漏洞;

- 版本处置原则:≥v2026.3.13可正常使用但需安全加固;v2026.3.11至v2026.3.12需24小时内升级;<v2026.3.11需立即停机断网升级;

- 版本查看命令:

openclaw --version或openclaw -v。

二、2026年OpenClaw全平台安全部署流程

(一)阿里云安全部署(企业/长期运行首选)

阿里云部署需重点做好端口隔离、权限控制、漏洞防护,避免公网直接暴露实例。

1. 服务器基础配置

选择Alibaba Cloud Linux 3或Ubuntu 22.04系统,配置满足运行需求,安全组仅放行必要端口:22(远程登录,限制可信IP访问)、自定义端口(替换默认18789,避免扫描)。

阿里云用户零基础部署 OpenClaw 喂饭级步骤流程

第一步:打开访问阿里云OpenClaw一键部署专题页面,找到并点击【一键购买并部署】。

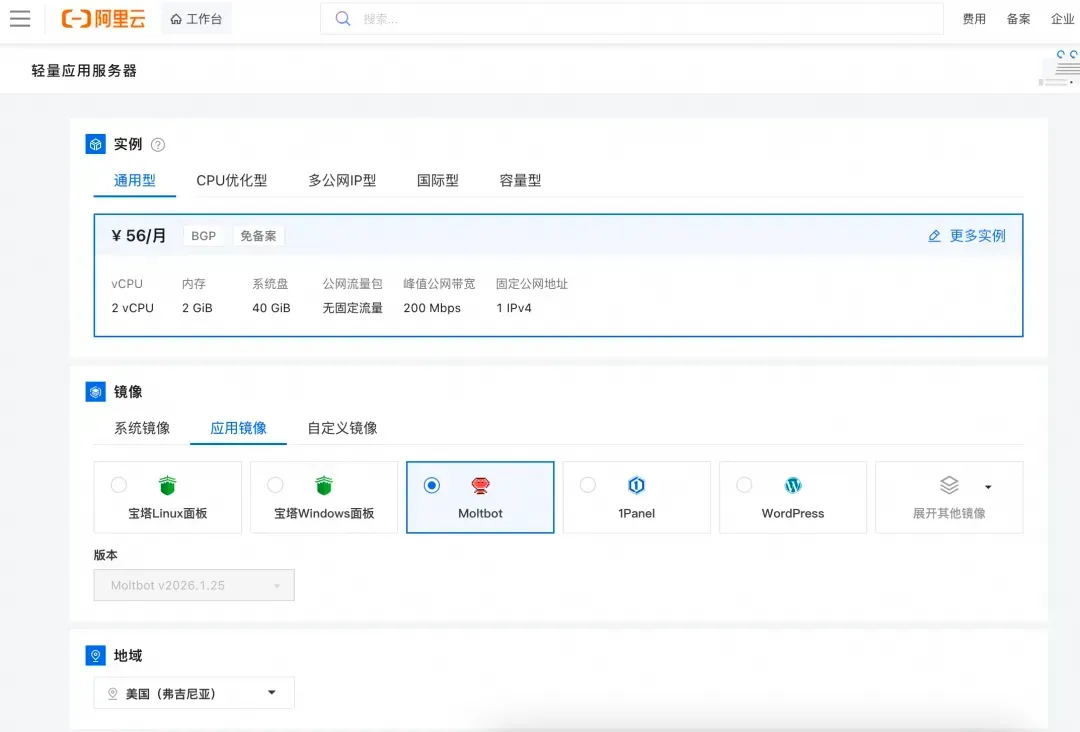

第二步:打开选购阿里云轻量应用服务器,配置参考如下:

- 镜像:OpenClaw(Moltbot)镜像(已经购买服务器的用户可以重置系统重新选择镜像)

- 实例:内存必须2GiB及以上。

- 地域:默认美国(弗吉尼亚),目前中国内地域(除香港)的轻量应用服务器,联网搜索功能受限。

- 时长:根据自己的需求及预算选择。

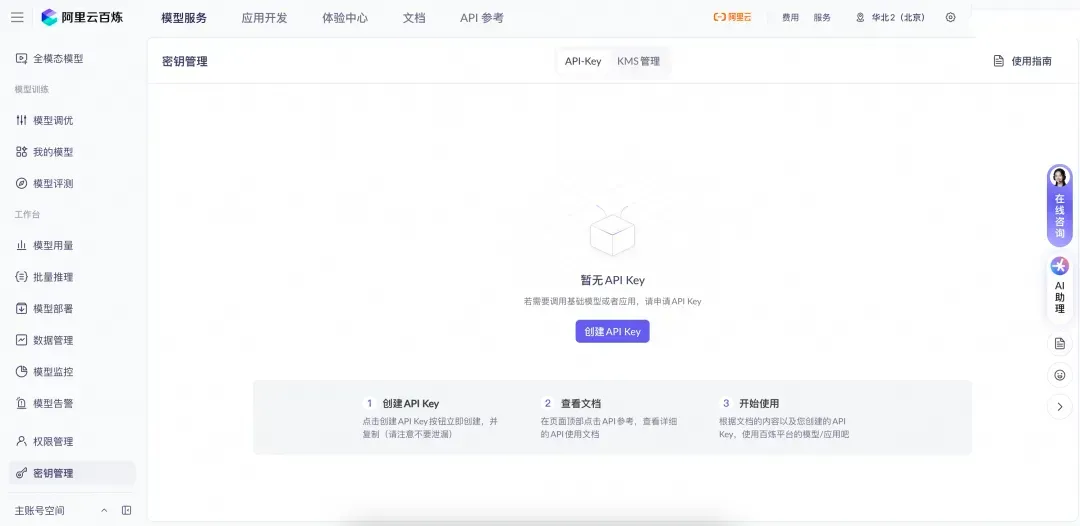

第三步:打开访问阿里云百炼大模型控制台,找到密钥管理,单击创建API-Key。

前往轻量应用服务器控制台,找到安装好OpenClaw的实例,进入「应用详情」放行18789端口、配置百炼API-Key、执行命令,生成访问OpenClaw的Token。

- 端口放通:需要放通对应端口的防火墙,单击一键放通即可。

- 配置百炼API-Key,单击一键配置,输入百炼的API-Key。单击执行命令,写入API-Key。

- 配置OpenClaw:单击执行命令,生成访问OpenClaw的Token。

- 访问控制页面:单击打开网站页面可进入OpenClaw对话页面。

阿里云百炼Coding Plan API-Key 获取、配置保姆级教程:

创建API-Key,推荐访问订阅阿里云百炼Coding Plan,阿里云百炼Coding Plan每天两场抢购活动,从按tokens计费升级为按次收费,可以进一步节省费用!

- 购买后,在控制台生成API Key。注:这里复制并保存好你的API Key,后面要用。

- 回到轻量应用服务器-控制台,单击服务器卡片中的实例 ID,进入服务器概览页。

- 在服务器概览页面单击应用详情页签,进入服务器详情页面。

- 端口放通在OpenClaw使用步骤区域中,单击端口放通下的执行命令,可开放获取OpenClaw 服务运行端口的防火墙。

- 这里系统会列出我们第一步中创建的阿里云百炼 Coding Plan的API Key,直接选择就可以。

- 获取访问地址单击访问 Web UI 面板下的执行命令,获取 OpenClaw WebUI 的地址。

2. 远程登录与系统初始化

# 远程连接服务器(限制可信IP登录)

ssh root@你的公网IP

# 系统更新,修复系统漏洞

yum update -y # Alibaba Cloud Linux/CentOS

# apt update && apt upgrade -y # Ubuntu

3. 安装容器环境并安全配置

# 安装Docker

curl -fsSL https://get.docker.com | bash

# 启动Docker并设置开机自启

systemctl daemon-reload

systemctl enable docker

systemctl start docker

# 配置Docker安全参数,禁止新权限提升

echo '{"security-opt": ["no-new-privileges:true"]}' > /etc/docker/daemon.json

systemctl restart docker

4. 创建安全目录与拉取镜像

# 创建持久化目录,设置严格权限

mkdir -p /opt/openclaw/{

config,skills,logs,workspace,memory}

chown -R root:root /opt/openclaw

chmod -R 750 /opt/openclaw # 仅所有者可读写执行

# 拉取最新安全基线版本镜像

docker pull openclaw/openclaw:2026.3.13

5. 启动容器(安全参数配置)

docker run -d \

--name openclaw \

--restart always \

--read-only \

--tmpfs /tmp \

--network none \

-p 自定义端口:18789 \

-v /opt/openclaw/config:/app/config \

-v /opt/openclaw/skills:/app/skills \

-v /opt/openclaw/logs:/app/logs \

-v /opt/openclaw/workspace:/app/workspace \

-v /opt/openclaw/memory:/app/memory \

-e TZ=Asia/Shanghai \

-e SECURITY_SANDBOX_MODE=true \

-e SECURITY_AUDIT=true \

openclaw/openclaw:2026.3.13

参数说明:

--read-only:容器只读模式,防止恶意写入;--tmpfs /tmp:临时目录挂载到内存,避免数据残留;--network none:禁用容器网络,需通过侧载网络访问,降低暴露风险;- 自定义端口:替换为10000-65535之间的非默认端口,避免扫描。

6. 进入容器执行安全加固

# 进入容器

docker exec -it openclaw bash

# 绑定本地IP,禁止公网访问

openclaw config set gateway.bind "127.0.0.1:18789"

# 启用密码认证,设置强密码

openclaw config set gateway.auth.mode "password"

openclaw config set gateway.auth.password "你的强密码(含大小写、数字、特殊字符)"

# 开启沙箱模式与安全审计

openclaw config set security.sandboxMode true

openclaw config set security.audit true

# 禁用插件自动加载

openclaw config set skills.autoLoad false

# 重启服务

openclaw gateway restart

7. 控制台访问(需内网或VPN)

http://127.0.0.1:自定义端口

(二)Windows11本地安全部署

Windows11部署需依托WSL2与Docker,重点做好端口绑定、权限控制与定时审计。

1. 启用WSL2并安装Docker

# 以管理员权限打开PowerShell,启用WSL2

wsl --install

# 重启电脑后,启动Docker Desktop,确保服务正常运行

2. 创建安全目录与拉取镜像

# 创建本地目录,设置权限

mkdir -p $HOME/OpenClaw/{

config,skills,logs,workspace,memory}

icacls $HOME/OpenClaw /setowner $env:USERNAME

icacls $HOME/OpenClaw /grant $env:USERNAME:(F)

icacls $HOME/OpenClaw /deny "Everyone:(R,W,X)"

# 拉取安全基线版本镜像

docker pull openclaw/openclaw:2026.3.13

3. 启动容器并加固

# 启动容器

docker run -d `

--name openclaw `

--restart always `

--read-only `

--tmpfs /tmp `

-p 自定义端口:18789 `

-v $HOME/OpenClaw/config:/app/config `

-v $HOME/OpenClaw/skills:/app/skills `

-v $HOME/OpenClaw/logs:/app/logs `

-v $HOME/OpenClaw/workspace:/app/workspace `

-v $HOME/OpenClaw/memory:/app/memory `

-e TZ=Asia/Shanghai `

-e SECURITY_SANDBOX_MODE=true `

openclaw/openclaw:2026.3.13

# 进入容器执行加固

docker exec -it openclaw bash

openclaw config set gateway.bind "127.0.0.1:18789"

openclaw config set gateway.auth.mode "password"

openclaw config set gateway.auth.password "你的强密码"

openclaw config set security.audit true

openclaw gateway restart

4. 创建定时更新与审计任务

# 每天凌晨2点自动更新与安全审计

$action = New-ScheduledTaskAction -Execute "powershell.exe" -Argument "-NoProfile -ExecutionPolicy Bypass -Command `"openclaw update --channel stable; openclaw security audit`""

$trigger = New-ScheduledTaskTrigger -Daily -At 2:00am

$principal = New-ScheduledTaskPrincipal -UserId "NT AUTHORITY\SYSTEM" -LogonType ServiceAccount -RunLevel Highest

$settings = New-ScheduledTaskSettingsSet -WakeToRun -Hidden

Register-ScheduledTask -TaskName "OpenClaw_AutoUpdate_Audit" -Action $action -Trigger $trigger -Principal $principal -Settings $settings -Force

5. 本地访问

http://localhost:自定义端口

(三)MacOS本地安全部署

MacOS部署需做好目录权限控制、网络隔离与插件管理,步骤如下:

1. 安装依赖环境

# 安装Homebrew(已安装可跳过)

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

# 安装Docker

brew install docker

open -a Docker

# 等待Docker启动完成

2. 创建安全目录与拉取镜像

# 创建本地目录,设置严格权限

mkdir -p ~/OpenClaw/{

config,skills,logs,workspace,memory}

chmod -R 750 ~/OpenClaw

chown -R $USER:$USER ~/OpenClaw

# 拉取安全基线版本镜像

docker pull openclaw/openclaw:2026.3.13

3. 启动容器并加固

docker run -d \

--name openclaw \

--restart always \

--read-only \

--tmpfs /tmp \

-p 自定义端口:18789 \

-v ~/OpenClaw/config:/app/config \

-v ~/OpenClaw/skills:/app/skills \

-v ~/OpenClaw/logs:/app/logs \

-v ~/OpenClaw/workspace:/app/workspace \

-v ~/OpenClaw/memory:/app/memory \

-e TZ=Asia/Shanghai \

-e SECURITY_SANDBOX_MODE=true \

openclaw/openclaw:2026.3.13

# 进入容器执行加固

docker exec -it openclaw bash

openclaw config set gateway.bind "127.0.0.1:18789"

openclaw config set gateway.auth.mode "password"

openclaw config set gateway.auth.password "你的强密码"

openclaw config set skills.autoLoad false

openclaw config set security.audit true

openclaw gateway restart

4. 设置定时任务(自动更新与审计)

# 每天凌晨2点执行

(crontab -l 2>/dev/null; echo "0 2 * * * /usr/local/bin/openclaw update --channel stable && /usr/local/bin/openclaw security audit") | crontab -

5. 访问控制台

http://localhost:自定义端口

(四)Linux本地安全部署(Ubuntu/Debian)

Linux部署需强化防火墙规则、目录权限与容器安全配置,步骤如下:

1. 安装基础环境

# 系统更新

apt update && apt upgrade -y

# 安装Docker

curl -fsSL https://get.docker.com | bash

systemctl enable docker

systemctl start docker

# 配置Docker安全参数

echo '{"security-opt": ["no-new-privileges:true"]}' > /etc/docker/daemon.json

systemctl restart docker

# 配置防火墙,仅允许本地访问

ufw default deny incoming

ufw default allow outgoing

ufw allow from 127.0.0.1 to any port 自定义端口

ufw enable

2. 创建安全目录与拉取镜像

# 创建目录并设置权限

mkdir -p /opt/openclaw/{

config,skills,logs,workspace,memory}

chmod -R 750 /opt/openclaw

chown -R root:root /opt/openclaw

# 拉取镜像

docker pull openclaw/openclaw:2026.3.13

3. 启动容器并加固

docker run -d \

--name openclaw \

--restart always \

--read-only \

--tmpfs /tmp \

-p 自定义端口:18789 \

-v /opt/openclaw/config:/app/config \

-v /opt/openclaw/skills:/app/skills \

-v /opt/openclaw/logs:/app/logs \

-v /opt/openclaw/workspace:/app/workspace \

-v /opt/openclaw/memory:/app/memory \

-e TZ=Asia/Shanghai \

-e SECURITY_SANDBOX_MODE=true \

openclaw/openclaw:2026.3.13

# 进入容器加固

docker exec -it openclaw bash

openclaw config set gateway.bind "127.0.0.1:18789"

openclaw config set gateway.auth.mode "password"

openclaw config set gateway.auth.password "你的强密码"

openclaw config set security.audit true

openclaw gateway restart

4. 设置定时任务

(crontab -l 2>/dev/null; echo "0 2 * * * /usr/bin/openclaw update --channel stable && /usr/bin/openclaw security audit") | crontab -

5. 本地访问

http://localhost:自定义端口

三、版本升级与一键加固脚本

1. 通用版本升级流程(推荐CLI方式)

# 1. 停止服务

openclaw gateway stop

# 2. 备份配置(关键步骤)

tar -czf openclaw-backup-$(date +%Y%m%d).tar.gz ~/.openclaw/

# 3. 升级到最新稳定版

openclaw update --channel stable

# 4. 修复配置迁移,避免功能失效

openclaw doctor --fix

# 5. 重启服务并验证

openclaw gateway start

openclaw --version

openclaw doctor

2. 低配主机升级(npm方式)

# 备份配置

tar -czf openclaw-backup-$(date +%Y%m%d).tar.gz ~/.openclaw/

# 升级指定安全版本

npm install -g openclaw@2026.3.13

# 修复配置

openclaw doctor --fix

# 重启验证

openclaw gateway start

openclaw --version

3. 一键安全加固脚本(Linux/MacOS)

#!/bin/bash

set -euo pipefail

# 配置区(按需修改)

OPENCLAW_PORT="自定义端口"

OPENCLAW_PASS="你的强密码"

BACKUP_DIR="$HOME/openclaw_backups"

echo "============================================="

echo " OpenClaw 一键安全加固脚本 "

echo " 当前时间: $(date)"

echo "============================================="

# 1. 创建备份目录

mkdir -p "$BACKUP_DIR"

# 2. 停止服务

if command -v openclaw &> /dev/null; then

openclaw gateway stop || true

fi

# 3. 备份配置

BACKUP_FILE="$BACKUP_DIR/openclaw_$(date +%Y%m%d_%H%M%S).tar.gz"

if [ -d "$HOME/.openclaw" ]; then

tar -czf "$BACKUP_FILE" "$HOME/.openclaw"

echo "备份完成: $BACKUP_FILE"

fi

# 4. 升级到安全基线版本

npm install -g openclaw@2026.3.13

# 5. 修复配置

openclaw doctor --fix

# 6. 安全加固配置

openclaw config set gateway.bind "127.0.0.1:$OPENCLAW_PORT"

openclaw config set gateway.auth.mode "password"

openclaw config set gateway.auth.password "$OPENCLAW_PASS"

openclaw config set security.sandboxMode true

openclaw config set security.audit true

openclaw config set skills.autoLoad false

# 7. 启动服务并验证

openclaw gateway start

sleep 2

openclaw --version

openclaw doctor

echo -e "\n============================================="

echo " ✅ OpenClaw 安全加固完成!"

echo " 访问地址: http://127.0.0.1:$OPENCLAW_PORT"

echo " 备份文件: $BACKUP_FILE"

echo "============================================="

使用方法:

# 1. 创建脚本文件

nano openclaw_secure.sh

# 2. 粘贴脚本,修改端口与密码

# 3. 赋予执行权限

chmod +x openclaw_secure.sh

# 4. 运行

./openclaw_secure.sh

4. Windows一键安全加固脚本(PowerShell)

$ErrorActionPreference = "Stop"

# 配置区(可修改)

$OPENCLAW_PORT = "自定义端口"

$OPENCLAW_PASS = "你的强密码"

$BACKUP_ROOT = "$env:USERPROFILE\openclaw_backups"

Write-Host "=====================================================" -ForegroundColor Cyan

Write-Host " OpenClaw Windows 一键安全加固脚本" -ForegroundColor Cyan

Write-Host " 当前时间: $(Get-Date -Format 'yyyy-MM-dd HH:mm:ss')" -ForegroundColor Cyan

Write-Host "=====================================================" -ForegroundColor Cyan

# 1. 创建备份目录

New-Item -ItemType Directory -Path $BACKUP_ROOT -Force | Out-Null

# 2. 检查npm

if (-not (Get-Command "npm" -ErrorAction SilentlyContinue)) {

Write-Error "请先安装Node.js并配置环境变量!"

exit 1

}

# 3. 停止服务

if (Get-Command "openclaw" -ErrorAction SilentlyContinue) {

openclaw gateway stop 2>$null || Write-Warning "服务未运行,继续执行"

}

# 4. 备份配置

$openclawHome = "$env:USERPROFILE\.openclaw"

$backupFile = Join-Path $BACKUP_ROOT "openclaw_$(Get-Date -Format 'yyyyMMdd_HHmmss').zip"

if (Test-Path $openclawHome) {

Compress-Archive -Path $openclawHome -DestinationPath $backupFile -Force

Write-Host "备份完成: $backupFile" -ForegroundColor Green

}

# 5. 升级到安全版本

npm install -g openclaw@2026.3.13

# 6. 修复配置

openclaw doctor --fix

# 7. 安全加固

openclaw config set gateway.bind "127.0.0.1:$OPENCLAW_PORT"

openclaw config set gateway.auth.mode "password"

openclaw config set gateway.auth.password "$OPENCLAW_PASS"

openclaw config set security.sandboxMode true

openclaw config set security.audit true

openclaw config set skills.autoLoad false

# 启动服务

openclaw gateway start

Start-Sleep -Seconds 3

# 验证

Write-Host "`n版本信息:" -ForegroundColor Green

openclaw --version

openclaw doctor

Write-Host "`n=====================================================" -ForegroundColor Green

Write-Host " ✅ 安全加固完成!" -ForegroundColor Green

Write-Host " 访问地址: http://127.0.0.1:$OPENCLAW_PORT" -ForegroundColor White

Write-Host "=====================================================" -ForegroundColor Green

使用方法:以管理员身份打开PowerShell,粘贴脚本并运行,修改配置区的端口与密码。

四、阿里云百炼免费API安全配置

API密钥是模型调用的核心凭证,若泄露可能导致额度被盗用、敏感信息泄露,需严格按以下步骤配置:

1. 获取API Key

- 登录阿里云百炼控制台,进入Coding Plan页面领取免费额度;

- 完成实名认证后,创建API Key(以

sk-sp-开头); - 关闭自动续费,开启用量监控,避免超额扣费。

2. 安全配置API(容器内操作)

# 进入容器

docker exec -it openclaw bash

# 编辑配置文件

nano /app/config/openclaw.json

3. 完整安全配置示例

{

"model": {

"provider": "alibaba-cloud",

"apiKey": "你的sk-sp-开头API Key",

"baseUrl": "https://dashscope.aliyuncs.com/compatible-mode/v1",

"defaultModel": "bailian/qwen-turbo",

"parameters": {

"temperature": 0.2,

"maxTokens": 4096,

"stream": true

}

},

"security": {

"apiKeyProtection": true,

"disableDangerousCommands": true,

"sandboxEnabled": true,

"audit": true

},

"skills": {

"autoLoad": false,

"safeMode": true

},

"gateway": {

"bind": "127.0.0.1:自定义端口",

"auth": {

"mode": "password",

"password": "你的强密码"

}

}

}

4. 配置生效与验证

# 保存配置并退出

exit

# 重启容器

docker restart openclaw

# 验证API配置

docker exec -it openclaw bash

openclaw model test

API安全防护要点

- 避免明文存储API Key:配置文件权限设为750,仅所有者可读取;

- 定期更换API Key:降低泄露风险;

- 限制模型调用范围:通过参数控制maxTokens、temperature,避免滥用;

- 开启API调用审计:记录所有模型调用行为,便于追溯。

五、插件安全管理与漏洞防护

1. 插件安装与审计

# 仅从官方源安装插件,启用安全模式

clawhub install 技能名 --safe

# 定期审计已安装插件

openclaw security audit --deep

# 卸载可疑插件

openclaw skill remove 可疑技能名

# 禁用插件自动加载

openclaw config set skills.autoLoad false

2. 漏洞防护核心措施

- 保持版本更新:定期执行

openclaw update --channel stable,修复已知漏洞; - 禁用不必要功能:关闭公网访问、自动配对、危险命令执行;

- 开启沙箱隔离:限制文件访问范围与系统权限;

- 监控异常行为:关注CPU/内存占用、未知网络连接、异常命令执行日志;

- 数据定期备份:避免漏洞利用导致数据丢失。

六、高频问题与解决方案

1. 升级后配置失效

- 核心原因:配置文件未迁移、备份不完整;

- 解决方案:升级前通过tar或压缩工具备份

.openclaw目录,升级后执行openclaw doctor --fix修复配置迁移。

2. 控制台无法访问

- 核心原因:端口未放行、绑定本地IP后公网访问、密码错误;

- 解决方案:确认防火墙放行自定义端口;本地部署通过

localhost访问,云端部署需通过内网/VPN;核对密码,重置密码可执行openclaw config set gateway.auth.password "新密码"。

3. API认证失败

- 核心原因:API Key错误、配置格式错误、密钥泄露导致额度耗尽;

- 解决方案:核对API Key,确保无空格/换行;验证JSON配置格式;登录百炼控制台查看额度,若泄露立即更换API Key。

4. 容器启动失败

- 核心原因:目录权限不足、镜像损坏、安全参数配置冲突;

- 解决方案:重新设置目录权限为750;重新拉取镜像;检查容器启动参数,避免冲突(如重复挂载只读目录)。

5. 安全审计提示高危项

- 核心原因:存在未修复漏洞、配置不安全、可疑插件;

- 解决方案:升级到安全基线版本;按审计提示修改配置(如启用密码认证、绑定本地IP);卸载可疑插件。

6. 插件无法加载

- 核心原因:插件来源非官方、安全模式拦截、依赖缺失;

- 解决方案:从官方源重新安装;暂时关闭safeMode(安装后立即开启);执行

openclaw doctor --fix安装缺失依赖。

七、安全使用底线与合规要求

1. 个人设备使用底线

- 仅用于测试与学习,不处理敏感数据;

- 严格加固配置:绑定本地IP、启用强密码、开启沙箱与审计;

- 禁用公网访问,避免暴露在互联网;

- 定期备份数据,及时更新版本。

2. 企业/服务器使用禁忌

- 禁止在生产环境部署,风险不可控;

- 严禁处理金融、政务、个人隐私等敏感数据;

- 不得公网暴露实例,需通过内网/VPN访问;

- 遵循《网安法》《数据安全法》等法律法规,落实安全责任。

八、总结

2026年,OpenClaw的安全风险主要源于高权限特性、默认不安全配置与已披露高危漏洞,直接部署使用极易导致系统被接管。本文提供的全平台安全部署流程、版本升级方案、API配置方法与漏洞防护措施,核心围绕“最小权限、网络隔离、配置加固、定期审计”四大原则,可有效降低安全风险。

无论是阿里云部署还是本地部署,均需完成绑定本地IP、启用强密码认证、开启沙箱与审计、禁用不必要功能等核心加固步骤;API密钥与配置文件需严格管控权限,避免泄露;插件仅从官方源安装,定期审计;版本需保持在安全基线以上,及时修复已知漏洞。

需明确的是,OpenClaw本质是“高权限工具”,即使经过加固,仍存在一定安全风险,不建议在重要设备或生产环境部署。若用于学习测试,需严格遵循安全使用底线,避免因配置不当造成损失。通过本文的安全部署与加固方案,可在发挥其功能价值的同时,将风险降至可控范围。