版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

云安全中心的漏洞扫描等级风险指的是针对云上资产进行漏洞检测时所设定的严重程度阈值。

而配置审计服务等级风险,则更多地关联到云环境中的安全配置合规性检查。

参考地址

https://help.aliyun.com/document_detail/312321.html

https://help.aliyun.com/document_detail/470871.html

回答不易请采纳

在阿里云的安全体系中,云安全中心提供了多种安全服务来帮助用户保护云上资产的安全。其中,“漏洞扫描”和“配置审计”是两项重要的服务,它们分别针对不同的安全维度提供监测和评估。以下是这两项服务及其等级风险的区别概述:

漏洞扫描主要关注的是系统中存在的已知漏洞,这些漏洞可能被攻击者利用来进行攻击或数据泄露。云安全中心的漏洞扫描功能能够自动检测并报告云上资源的安全漏洞状态。

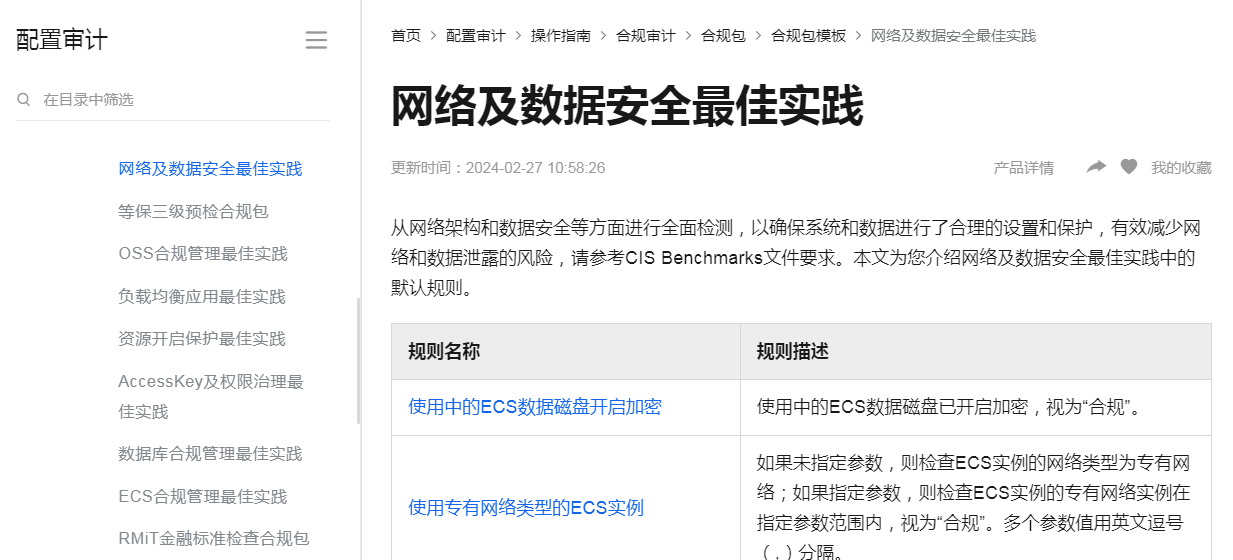

配置审计侧重于检查云资源的配置是否符合最佳实践和安全策略。通过定期检查配置,可以帮助用户发现可能存在的配置错误或不符合规范的地方。

关注点不同:

评估内容不同:

风险等级的含义不同:

总的来说,漏洞扫描和配置审计都是为了提高云上资源的安全性,但它们各有侧重点。漏洞扫描侧重于检测已知的安全漏洞,而配置审计则侧重于确保云资源按照最佳实践进行配置。两者相结合可以提供一个更加全面的安全防护体系。