Nacos 0day漏洞各位大佬知道怎么改吗?

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

如何处理网传的Nacos 0day漏洞

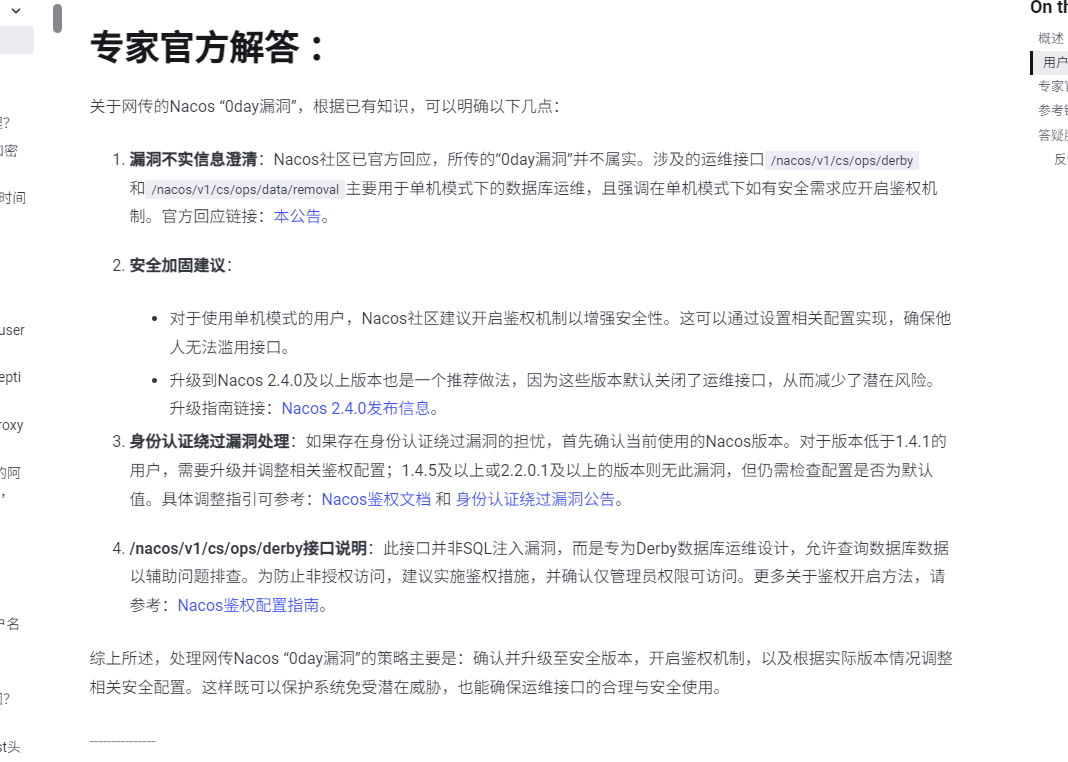

专家官方解答 :

关于网传的Nacos “0day漏洞”,根据已有知识,可以明确以下几点:

漏洞不实信息澄清:Nacos社区已官方回应,所传的“0day漏洞”并不属实。涉及的运维接口/nacos/v1/cs/ops/derby和/nacos/v1/cs/ops/data/removal主要用于单机模式下的数据库运维,且强调在单机模式下如有安全需求应开启鉴权机制。官方回应链接:本公告。

安全加固建议:

对于使用单机模式的用户,Nacos社区建议开启鉴权机制以增强安全性。这可以通过设置相关配置实现,确保他人无法滥用接口。

升级到Nacos 2.4.0及以上版本也是一个推荐做法,因为这些版本默认关闭了运维接口,从而减少了潜在风险。升级指南链接:Nacos 2.4.0发布信息。

身份认证绕过漏洞处理:如果存在身份认证绕过漏洞的担忧,首先确认当前使用的Nacos版本。对于版本低于1.4.1的用户,需要升级并调整相关鉴权配置;1.4.5及以上或2.2.0.1及以上的版本则无此漏洞,但仍需检查配置是否为默认值。具体调整指引可参考:Nacos鉴权文档 和 身份认证绕过漏洞公告。

/nacos/v1/cs/ops/derby接口说明:此接口并非SQL注入漏洞,而是专为Derby数据库运维设计,允许查询数据库数据以辅助问题排查。为防止非授权访问,建议实施鉴权措施,并确认仅管理员权限可访问。更多关于鉴权开启方法,请参考:Nacos鉴权配置指南。

综上所述,处理网传Nacos “0day漏洞”的策略主要是:确认并升级至安全版本,开启鉴权机制,以及根据实际版本情况调整相关安全配置。这样既可以保护系统免受潜在威胁,也能确保运维接口的合理与安全使用。

参考文档https://nacos.io/en/blog/faq/nacos-user-question-history16278/