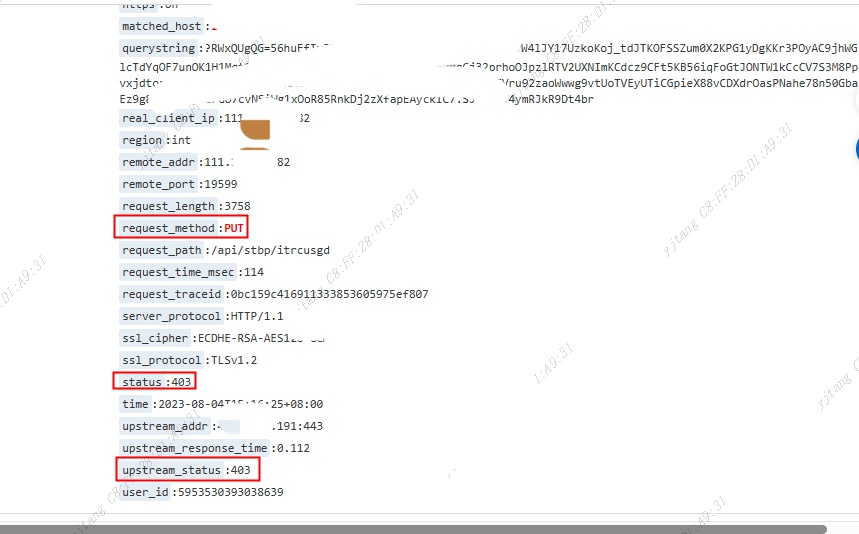

我们有个域名put请求和patch请求返回403,云防火墙中请问阿里云WAF会拦截这一类的请求方法吗?有没有哪里配置允许哪些请求方法?

版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

阿里云WAF默认不会拦截PUT和PATCH请求方法,你的应用程序遇到403错误,可能是由于其他原因导致的。

建议去WAF控制台查看IP黑名单、自定义规则、扫描防护、CC防护或区域封禁等。

阿里云WAF(Web应用程序防火墙)可以拦截一些可能的恶意请求,包括特定的HTTP请求方法,如PUT和PATCH。WAF通过检测和过滤恶意请求来保护你的Web应用程序免受攻击。

默认情况下,阿里云WAF会拦截一些潜在的恶意请求方法,以提高Web应用程序的安全性。这可能包括一些不常见或不必要的HTTP请求方法,例如PUT、PATCH、DELETE等。因此,如果你的应用程序使用了这些请求方法,并且没有相应的配置,阿里云WAF有可能拦截这些请求并返回403错误。

为了解决这个问题,你可以按照以下步骤进行配置:

登录到阿里云控制台,导航到WAF的管理页面。

在WAF的管理页面中,选择你想要配置的域名。

进入域名的配置页面,在左侧导航栏中找到"自定义防护策略"或类似选项。

在自定义防护策略页面中,查找和编辑HTTP请求方法的配置。具体的位置和名称可能因你所使用的WAF产品版本而有所不同。

确保将你需要允许的请求方法(如PUT、PATCH等)添加到允许列表中。可以选择允许全部请求方法,或者按需添加特定的请求方法。

配置完成后,保存并应用配置。

楼主你好,阿里云云防火墙中的WAF会拦截一定程度上的PUT和PATCH请求方法,因为这些请求方法常用于攻击,如SQL注入等。但是,WAF默认允许这些请求方法,不会对其进行拦截,除非您自己进行了特定配置。

如果您的域名PUT和PATCH请求返回403,可以在WAF控制台中的防护配置页面中查看是否有相关的防护规则导致了该问题。如果没有,则可能涉及到您的应用程序或者后端服务的配置问题。您可以尝试在WAF控制台中的自定义防护规则中配置允许PUT和PATCH请求方法,具体配置方法请参考WAF文档。

关于您提到的PUT请求和PATCH请求返回403的问题,阿里云WAF可能会拦截这些请求方法,具体取决于您的WAF配置和规则设置。阿里云WAF默认启用了一些规则,包括限制某些不常见的HTTP请求方法,例如TRACE、TRACK等。这是为了保护应用免受潜在的安全威胁。

如果您确定PUT请求和PATCH请求是合法且必要的,请按照以下步骤进行操作:

登录阿里云控制台,进入WAF控制台页面。

在WAF控制台页面上,选择您想要修改配置的域名。

在域名详情页上,找到“自定义策略”或“高级策略”选项。根据您的WAF版本可能会有所不同。

在策略配置页面中,查找与允许的请求方法相关的设置。通常会有一个名为“请求方法”或类似的选项。

阿里云WAF(Web Application Firewall)是一种用于保护Web应用程序免受恶意攻击的服务。它可以检测和拦截各种常见的Web攻击,如SQL注入、跨站脚本攻击等。

在默认配置下,阿里云WAF可能会对一些特定的HTTP请求方法进行限制或拦截,包括PUT和PATCH等。这是为了保护Web应用程序免受未经授权的访问和恶意操作。

如果您确定您的PUT和PATCH请求是合法的,并且阿里云WAF导致了403错误,您可以尝试进行以下操作:

登录阿里云控制台:使用您的阿里云账号登录至阿里云控制台(https://www.aliyun.com)。

进入WAF管理页面:在控制台首页或搜索栏中,输入"WAF",点击进入WAF管理页面。

选择域名配置:在WAF管理页面中,找到您需要配置的域名,并点击进入该域名的配置页面。

配置请求方法:在域名配置页面中,找到相关的请求方法设置选项,查看是否有PUT和PATCH等请求方法被禁止或限制。

调整配置:如果PUT和PATCH请求方法被禁止或限制,您可以将其调整为允许。具体的操作方式可能因WAF的版本和配置界面而异,请参考页面上的指引进行调整。

请注意,对于安全性要求较高的Web应用程序,在解除对PUT和PATCH等请求方法的限制之前,应仔细评估对安全性的影响。确保您已经采取了其他适当的安全措施来防止潜在的攻击。

阿里云拥有国内全面的云原生产品技术以及大规模的云原生应用实践,通过全面容器化、核心技术互联网化、应用 Serverless 化三大范式,助力制造业企业高效上云,实现系统稳定、应用敏捷智能。拥抱云原生,让创新无处不在。