版权声明:本文内容由阿里云实名注册用户自发贡献,版权归原作者所有,阿里云开发者社区不拥有其著作权,亦不承担相应法律责任。具体规则请查看《阿里云开发者社区用户服务协议》和《阿里云开发者社区知识产权保护指引》。如果您发现本社区中有涉嫌抄袭的内容,填写侵权投诉表单进行举报,一经查实,本社区将立刻删除涉嫌侵权内容。

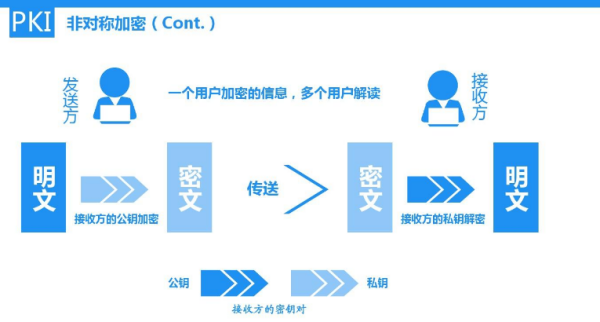

证书不是来自可信的授权中心是指在配置https时未配置CA证书。比如apache服务器中需要添加下面证书:SSLCACertificateFile /etc/httpd/ssl/bundle.crt。 CA中心为每个使用公开密钥的用户发放一个数字证书,数字证书的作用是证明证书中列出的用户合法拥有证书中列出的公开密钥。 CA机构的数字签名使得攻击者不能伪造和篡改证书。在SET交易中,CA不仅对持卡人、商户发放证书,还要对获款的银行、网关发放证书。它负责产生、分配并管理所有参与网上交易的个体所需的数字证书,因此是安全电子交易的核心环节。  扩展资料 CA认证的主要工具是CA中心为网上作业主体颁发的数字证书。CA架构包括PKI结构、高强度抗攻击的公开加解密算法、数字签名技术、身份认证技术、运行安全管理技术、可靠的信任责任体系等等。 从业务流程涉及的角色看, 包括认证机构、数字证书库和黑名单库、密钥托管处理系统、证书目录服务、证书审批和作废处理系统。从CA的层次结构来看, 可以分为认证中心(根CA)、密钥管理中心(KM)、认证下级中心(子CA)、证书审批中心(RA中心)、证书审批受理点(RAT)等。 CA中心一般要发布认证体系声明书,向服务的对象郑重声明CA的政策、保证安全的措施、服务的范围、服务的质量、承担的责任、操作流程等条款。 根据PKI的结构,身份认证的实体需要有一对密钥,分别为私钥和公钥。其中的私钥是保密的,公钥是公开的。从原理上讲,不能从公钥推导出私钥,穷举法来求私钥则由于目前的技术、运算工具和时间的限制而不可能。 每个实体的密钥总是成对出现,即一个公钥必定对应一个私钥。公钥 加密的信息必须由对应的私钥才能解密,同样,私钥做出的签名,也只有配对的公钥才能解密。公钥有时用来传输对称密钥,这就是数字信封技术。 密钥的管理政策是把公钥和实体绑定,由CA中心把实体的信息和实体的公钥制作成数字证书,证书的尾部必须有CA中心的数字签名。 由于CA中心的数字签名是不可伪造的,因此实体的数字证书不可伪造。CA中心对实体的物理身份资格审查通过后,才对申请者颁发数字证书,将实体的身份与数字证书对应起来。 由于实体都信任提供第三方服务的CA中心,因此,实体可以信任由CA中心颁发数字证书的其他实体,放心地在网上进行作业和交易。 参考资料来源:百度百科—ca证书 百度百科—CA中心

扩展资料 CA认证的主要工具是CA中心为网上作业主体颁发的数字证书。CA架构包括PKI结构、高强度抗攻击的公开加解密算法、数字签名技术、身份认证技术、运行安全管理技术、可靠的信任责任体系等等。 从业务流程涉及的角色看, 包括认证机构、数字证书库和黑名单库、密钥托管处理系统、证书目录服务、证书审批和作废处理系统。从CA的层次结构来看, 可以分为认证中心(根CA)、密钥管理中心(KM)、认证下级中心(子CA)、证书审批中心(RA中心)、证书审批受理点(RAT)等。 CA中心一般要发布认证体系声明书,向服务的对象郑重声明CA的政策、保证安全的措施、服务的范围、服务的质量、承担的责任、操作流程等条款。 根据PKI的结构,身份认证的实体需要有一对密钥,分别为私钥和公钥。其中的私钥是保密的,公钥是公开的。从原理上讲,不能从公钥推导出私钥,穷举法来求私钥则由于目前的技术、运算工具和时间的限制而不可能。 每个实体的密钥总是成对出现,即一个公钥必定对应一个私钥。公钥 加密的信息必须由对应的私钥才能解密,同样,私钥做出的签名,也只有配对的公钥才能解密。公钥有时用来传输对称密钥,这就是数字信封技术。 密钥的管理政策是把公钥和实体绑定,由CA中心把实体的信息和实体的公钥制作成数字证书,证书的尾部必须有CA中心的数字签名。 由于CA中心的数字签名是不可伪造的,因此实体的数字证书不可伪造。CA中心对实体的物理身份资格审查通过后,才对申请者颁发数字证书,将实体的身份与数字证书对应起来。 由于实体都信任提供第三方服务的CA中心,因此,实体可以信任由CA中心颁发数字证书的其他实体,放心地在网上进行作业和交易。 参考资料来源:百度百科—ca证书 百度百科—CA中心

答案来源于网络